###3.2 通读代码

前言:

在上一篇文章中我们提到了根据敏感关键字来回溯传入的参数,是一种你想追踪的思路,我们也提到了这种方式的优缺点,实际在需要快速需寻找漏洞的情况下用回溯参数的方式是非常有效的,但这种方式并不适合运用在企业中做安全运营时的场景,在企业中做自身产品的代码审计时,我们需要了解整个应用的业务逻辑,才能挖掘到更多更有价值的漏洞。

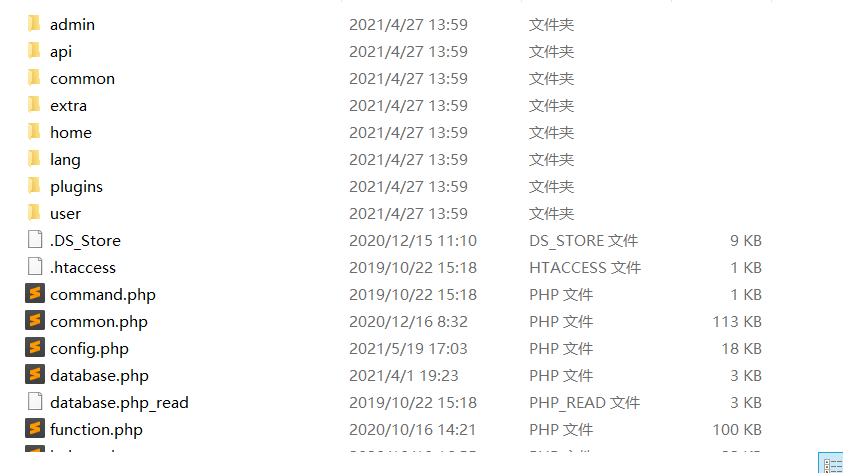

通读代码也是有一定的技巧的,并不是随便找个文件每一行读完就可以了,这样你会很难真正读懂这套程序,也很难理解代码的业务逻辑,首先我们要看程序的大体结构,如主目录有那些文件,模块目录有哪些文件,插件目录有哪些文件,除了关注文件,还要注意文件的大小,创建时间。我们根据这些文件的命名就大体知道这个程序实现了那些功能,核心文件有哪些。

本文找了eyoucms为例:通过文件下可以看出:后台模块,前台模块,数据库文件,配置文件,用户模块等……

通读全文技巧:

函数集文件

往往函数集文件里面都包含通用函数。因此,可以在index.php文件或者一些功能性文件头部找到。

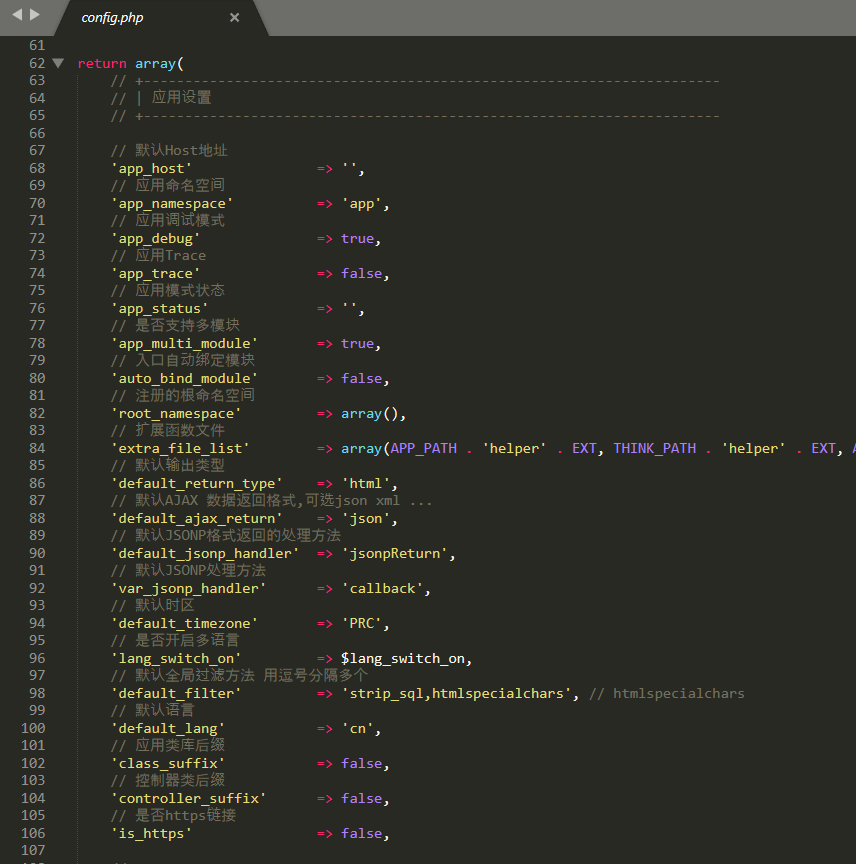

配置文件

通常有config关键字,通过这个文件能了解程序的小部分功能。

安全过滤文件

安全过滤文件很重要,决定我们找到的可疑点能否利用。大多数应用程序都会在程序入口处对参数用函数进行过滤。

index文件

通过读index文件,可以了解整个程序运行流程,架构,包含的核心文件,不同目录的不同index文件有不同的实现方式。所以,最好将几个核心目录的index文件都读一遍。

PHP常用过滤函数

addslashes(string $str)

返回字符串,该字符串为了数据库查询语句等的需要在某些字符前加上了反斜线。这些字符是单引号(_’)、双引号(“)、反斜线(_)与 NUL(NULL 字符)。

strip_tags( string,[allowed_tags])

从字符串中去除html或者php中的标记。第二个参数可选,是允许的标记有哪些。

str_replace(find,replace,string,[count])

find是找到要替换的内容,replace是替换成这里的值,string是查找目标的范围。前三个变量都是必须的,count可选,是对替换数进行计数的变量。

preg_replace($find,$replace,$subject,$limit,$count)

preg_replace()函数执行一个正则表达式的搜索和替换。

前三个参数和str_replace()一样的用法

$limit: 可选,对于每个模式用于每个 subject 字符串的最大可替换次数。 默认是-1(无限制)。

$count: 可选,为替换执行的次数。

array_merge($arr1,$arr2,$arr3,……,$arrn)

将n个数组合并成一个数组

strlen($str)返回字符串长度

函数返回字符串 “Hello” 的长度:

getenv() 获取环境变量

比如getenv(‘HTTP_CLIENT_IP’)

strcasecmp($str1,$str2)

不区分大小写比较两个字符串字符大小,$str1<$str2,return -1;$str1>$str2,return 1;$str1=$str2,return 0;

preg_match($pattern,$subject,[$matches])

$pattern是正则匹配,$subject是要匹配的一个范围对象,如果提供了参数matches,它将被填充为搜索结果。 $matches[0]将包含完整模式匹配到的文本, $matches[1] 将包含第一个捕获子组匹配到的文本,以此类推。(这个$matches不是太懂)

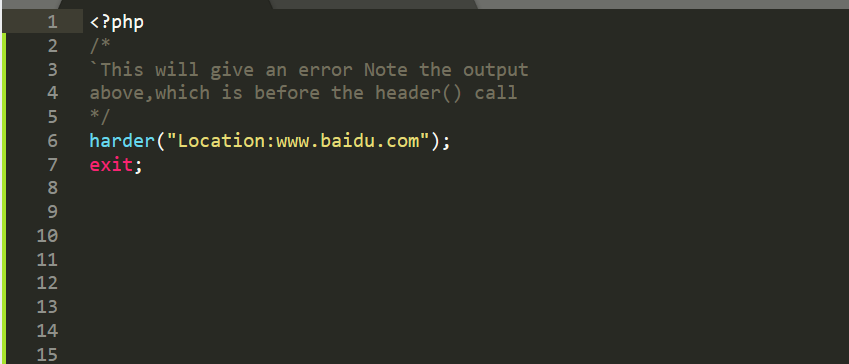

header(string,replace,http_response_code)

header() 函数向客户端发送原始的 HTTP 报头。

认识到这一点很重要,即必须在任何实际的输出被发送之前调用 header() 函数(在 PHP 4 以及更高的版本中,您可以使用输出缓存来解决此问题):

上面这个实际上就是302重定向

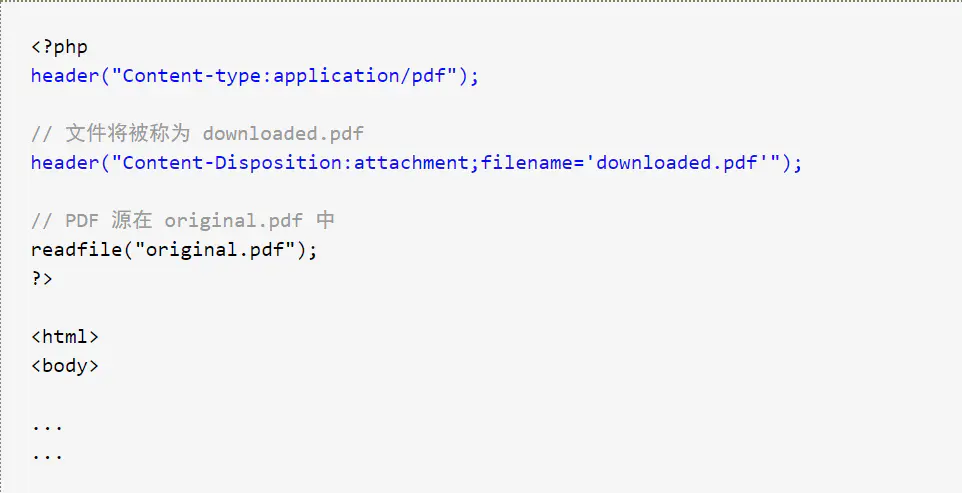

下面这个是提示用户保存一个生成的 PDF 文件(Content-Disposition 报头用于提供一个推荐的文件名,并强制浏览器显示保存对话框):

require_once($file)

_requireonce 语句和 require 语句完全相同,唯一区别是 PHP 会检查该文件是否已经被包含过,如果是则不会再次包含。

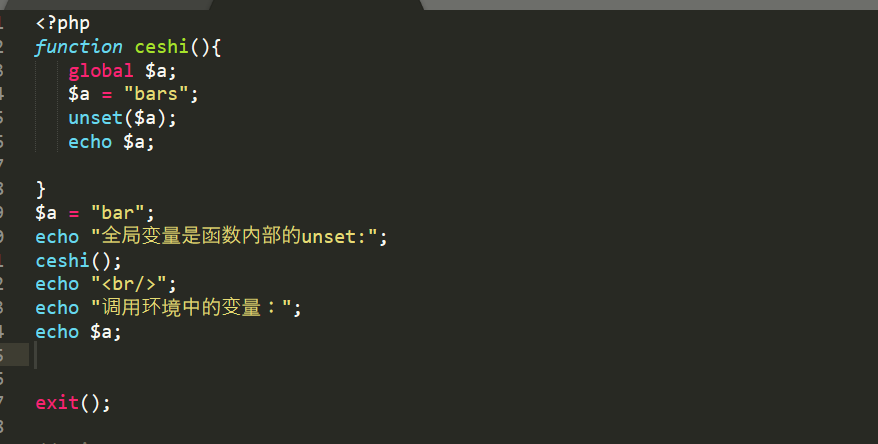

unset($var1,$var2,……,$varn)

销毁变量,用法有点诡异,看例子

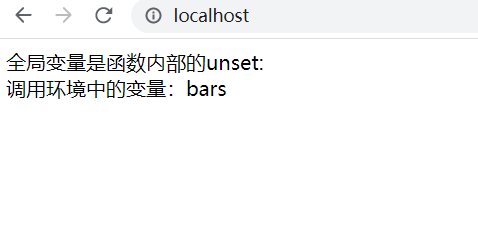

运行后的结果:

可以看到函数内echo $a会得到空,因为unset将$a在函数内的局部变量销毁了。而外部调用环境的$a仍保留着没有被unset进行销毁,上面官方描述上写了调用环境的$a将保留的是在使用unset()前的变量值,因此echo出bars,而不是bar。

了解整体结构之后,进行功能点审计

按上面的文件查看步骤,函数集文件->配置文件->过滤文件->index文件,下面就应该测试最容易出现漏洞的地方了,也就是各个功能点。

这个时候,最好下载相关文件,部署到环境中,然后点点点,先简单黑盒测试,若没发现什么弊端,再去看代码,并且这个时候看代码就可以省略一些黑盒中测试过的点了。

上传文件功能

只要是能上传的地方,就都可能存在漏洞。常见的就两种,一个是格式没有限制,或者过滤不完善,导致各种任意文件上传。第二个就是文件名没有进行sql注入检测,很多程序员会忘记这一点,导致sql注入。因为文件名也是要存到数据库中的。

文件管理功能

如果程序员在开发中,直接将文件名或者文件路径在参数中传递,那么就可能导致攻击者利用../或者..\来进行跳转目录达到任意文件操作,比如任意文件读取。

另外,直接用文件名或者文件路径在参数中传递,还可能导致xss,因为,程序可能需要在页面中输出文件名字,这个时候,若文件名字也没有过滤,那么就会存在xss攻击。

登录认证功能

登录认证功能不是指一个登录过程,而是整个操作过程中的认证。而现在认证又是基于cookie和session,程序又经常会把用户账号等认证信息放到cookie中,来保持用户可以长时间登录,不会因为session超时或者关闭浏览器就退出用户。但是,如果这段cookie没有进行加密,就会导致任意用户登录的漏洞!只需要知道用户的部分信息即可登录!

找回密码功能

找回密码的时候,有的网站做的不好,改密码不用填写旧密码,直接改,然后给用户发送验证码,但是由于验证码是纯数字,而且,如果验证码时间过长,那么就会被爆破出来。

更新时间:2023-04-12 16:17